De l’internet des objets au web des objets¶

Remerciements

Ce cours est fortement inspiré des cours et ressources de Jean-Paul Jamont, Michaël Mrissa et Lionel Médini. Merci à eux. Des pointeurs vers leurs ressources sont disponibles dans la section références.

Un petit peu d’histoire¶

On peut considérer que les objets “connectés” sont apparus par vagues qui correspondent assez bien à la dynamique de déploiement d’internet (au travail, dans les foyers, dans les administrations et bâtiments de services, dans les lieux publics, puis partout jusque dans notre poche).

Première génération d’objets¶

- Téléviseurs

- Caméras

Apparition des premiers switchs et routeurs domestiques. C’est la première fois que plusieurs objets de la maison ont “besoin” de se connecter à internet en même temps.

Deuxième génération d’objets¶

- Téléphones

- Consoles de jeu

- Tablettes

- Home cinéma (lecteurs DVD, système HiFi)

- Cuisine connectée (réfrigérateur, appareils de cuisson, etc.)

- Domotique

C’est l’essor des appareils connectés, en particulier grâce à l’accentuation de l’usage et la facilité d’accès aux technologies sans fil.

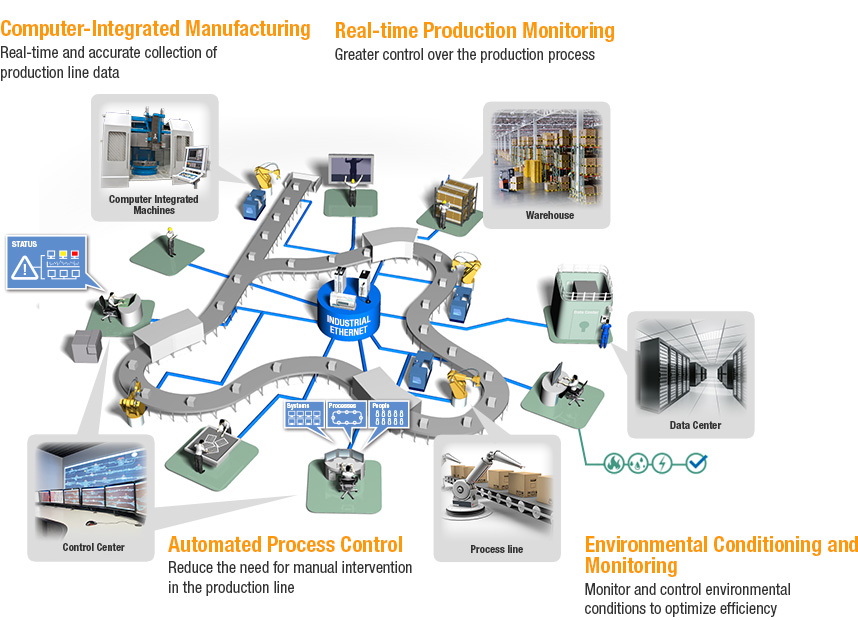

Troisième génération d’objets¶

- Capteurs de contrôle de trafic routier

- Usine connectée (chaîne de production, suivi des colis, etc.)

On constate de plus en plus d’intelligence dans les objets. Les objets deviennent acteurs de leur environnement.

Première vision de l’internet des objets¶

Une vision “académique” de l’internet des objets¶

“The internet of things”, ITU Report, Nov. 2005 http://www.itu.int/net/wsis/tunis/newsroom/stats/The-Internet-of-Things-2005.pdf

“Machine-to-machine communications and person-to-computer communications will be extended to things, from everyday household objects to sensors monitoring the movement of the Golden Gate Bridge or detecting earth tremors. Everything from tyres to toothbrushes will fall within communications range, heralding the dawn of a new era.”

- Quelques points d’entrée :

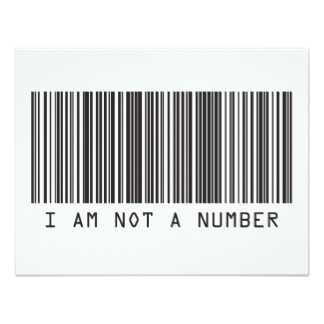

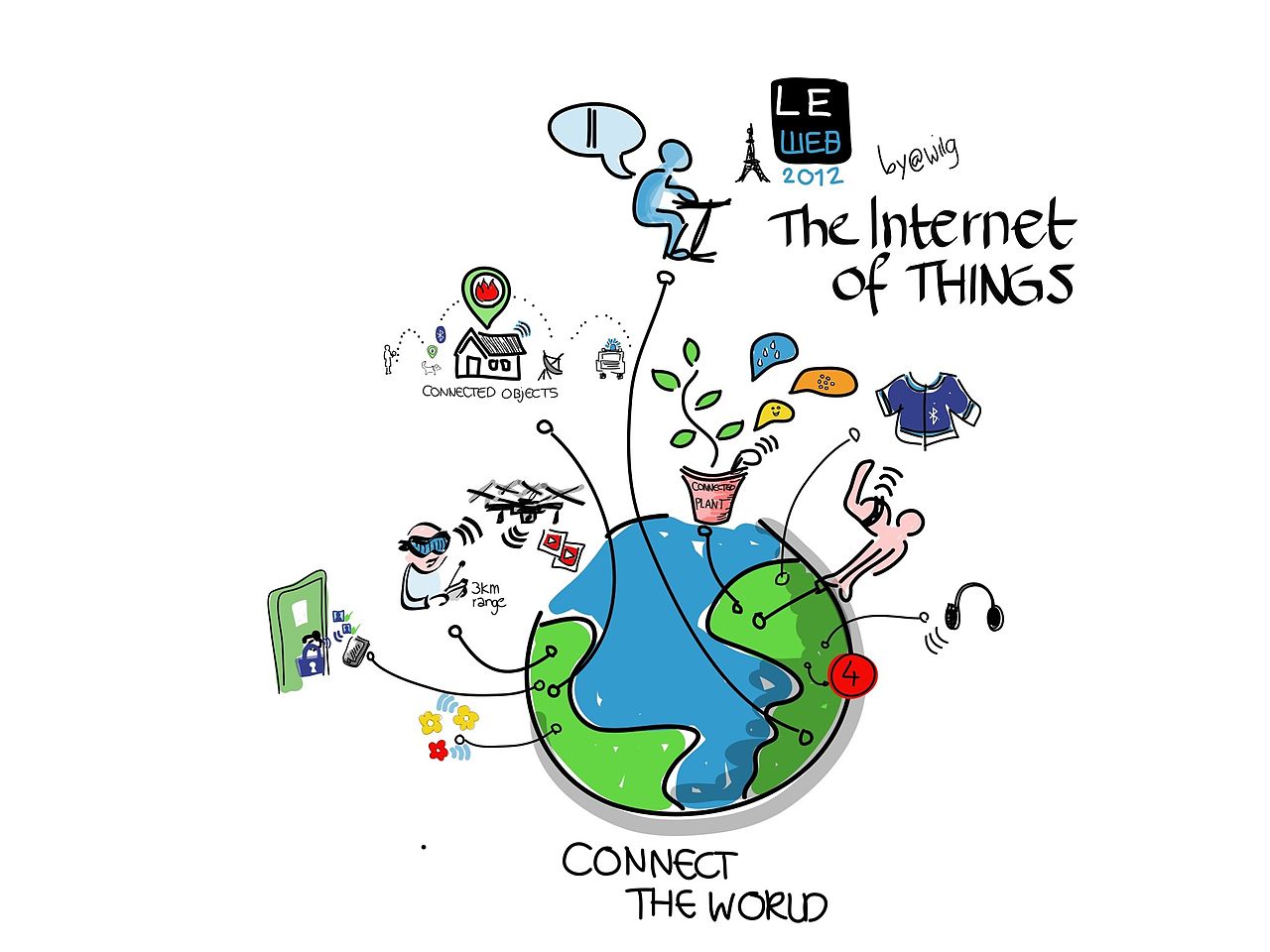

Tout un écosystème d’objets connectés¶

- Une catégorisation par technologies :

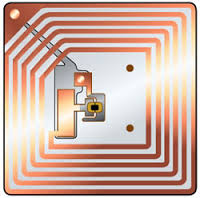

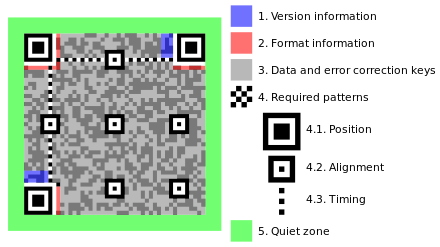

- Objets “tagués” (RFID - Radio-Frequency identification, QRCode, NFC)

- Smart things (objets embarquant de l’intelligence)

- Nanotechnologies et miniaturisation

- Une catégorisation par “type d’objet” :

- Objets logiques : Web services, agents logiciels

- Objets physiques : capteurs et actionneurs

- Objets transformés pour être connectés (apposition d’un tag quelconque)

- Une catégorisation par “rôle” :

- Objets communicants

- Objets intelligents

Les objets identifiables sont porteurs d’information.

Quelques exemples d’objets¶

- Withings - http://www.withings.com/fr/

- Waterpeeble - http://waterpebbleus.com/

- Glowcap - http://www.vitality.net/

- Sniftag - (website down)

- Botanicalls - https://www.botanicalls.com/

- LIFX - http://www.lifx.com/

- Philips Hue - http://www2.meethue.com/fr-FR

- Sphero - http://www.sphero.com/

- Nabaztag - http://www.nabaztag.com/

- Ubooly - http://www.ubooly.com/

Un tout nouveau vocabulaire¶

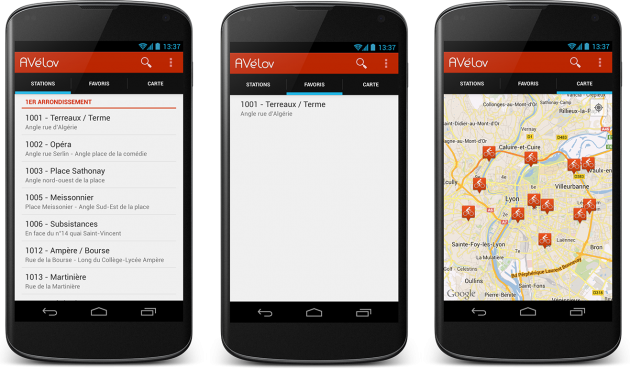

- Blogjects / Tweetjects : des objets qui bloguent et tweetent (exemple : le Nabaztag)

- Spimes (contraction de space et de time) : objets qui connaissent leur position, leur environnement, qui loggent des données, qui s’auto-documentent, et qui sont identifiés de façon unique (Source : https://en.wikipedia.org/wiki/Spime)

- Informational shadows of networked objects : grâce aux tags (RFID ou QRCodes) tout objet peut devenir “connecté” et donc porter avec lui un ensemble de données accessibles.

Source : The Internet of Things: Networked objects and smart devices. http://thehammersmithgroup.com/images/reports/networked_objects.pdf

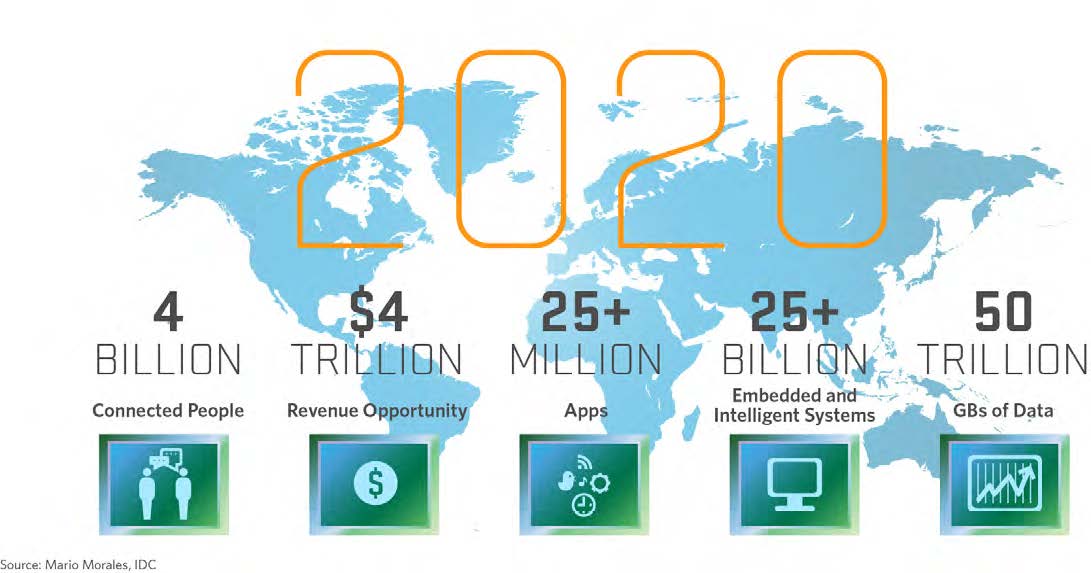

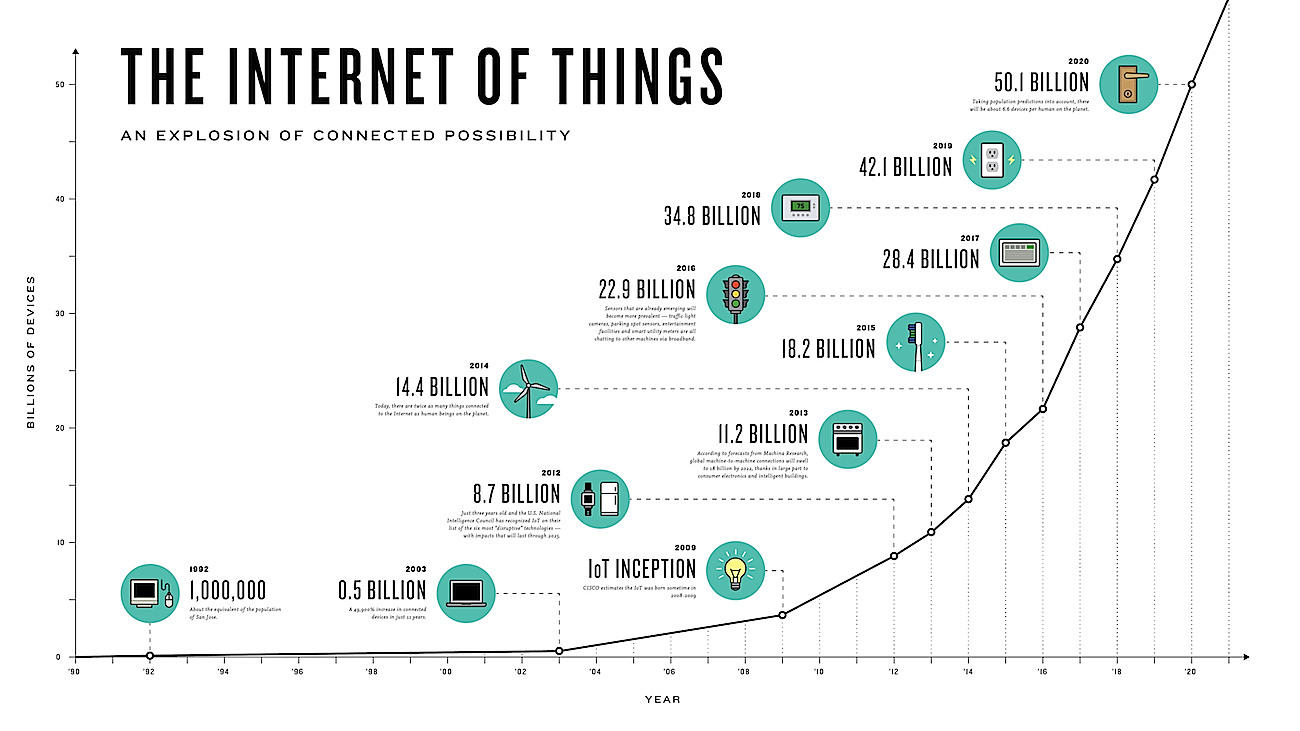

Les prévisions en 2010 pour l’internet des objets¶

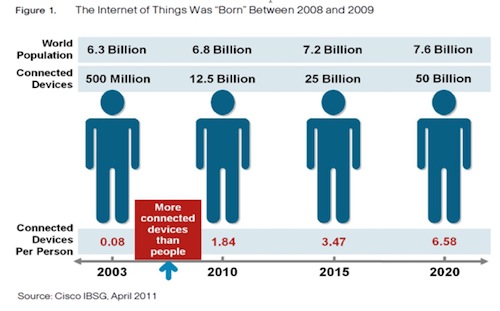

“Today, there are roughly 1.5 billion Internet-enabled PCs and over 1 billion Internet-enabled cell phones. 50 to 100 billion devices will be connected to the Internet by 2020. In 2020, the number of mobile machine sessions will be 30 times higher than the number of mobile person sessions. If we consider not only machine-to-machine communications but communications among all kinds of objects, then the potential number of objects to be connected to the Internet arises to 100,000 billion.“

Source : http://www.wordstream.com/blog/ws/2015/01/09/the-internet-of-things

De l’internet des objets au Web des objets¶

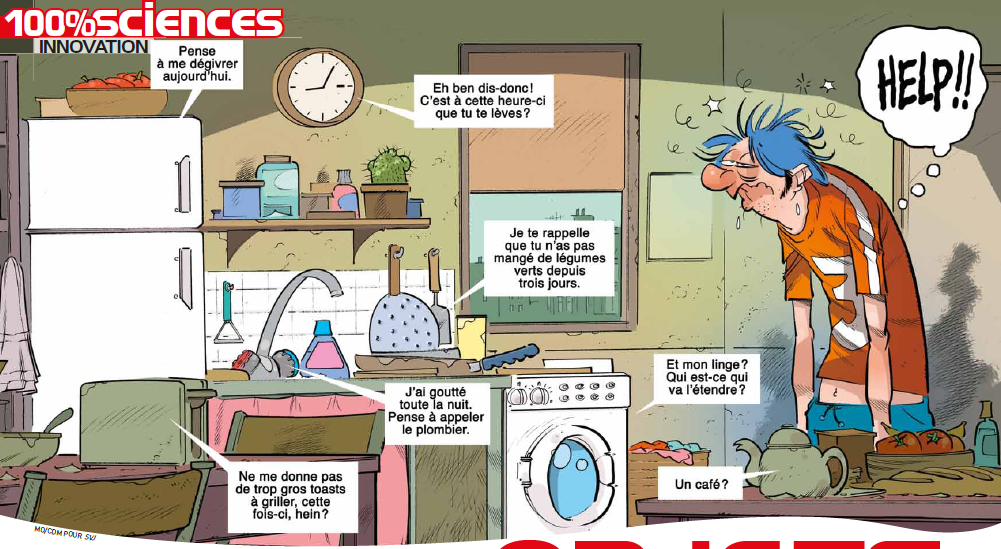

Internet est l’infrastructure privilégiée d’échange et d’interconnexion pour les objets, mais le Web est le lieu privilégié pour la création de service et l’interaction avec l’utilisateur... en route donc pour le Web des objets.

Source : http://webofthings.org/tag/examples/ Olivier Lascar, Science et Vie Junior 2012. L’article en entier : http://webofthings.org/wp-content/uploads/2012/01/268_Internet-des-objets_3.pdf

Grâce au Web des objets, tout devient smart¶

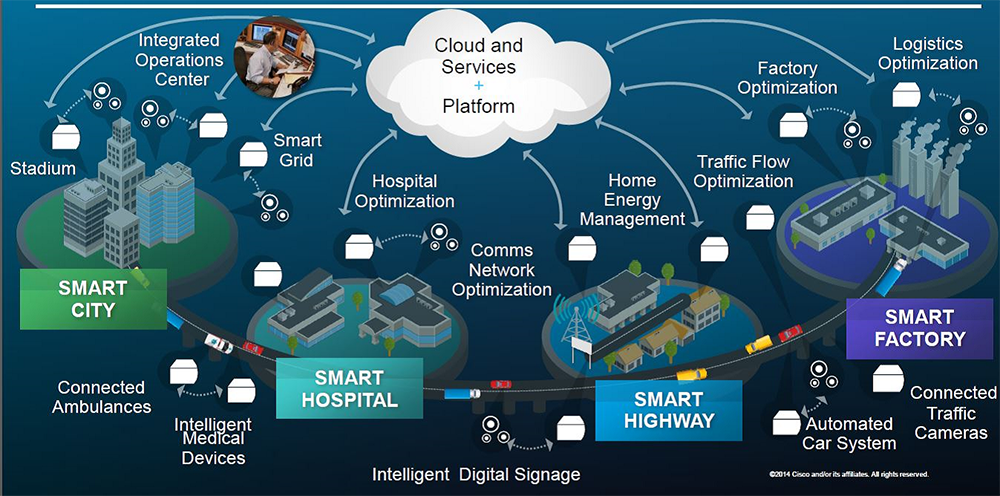

L’usine connectée¶

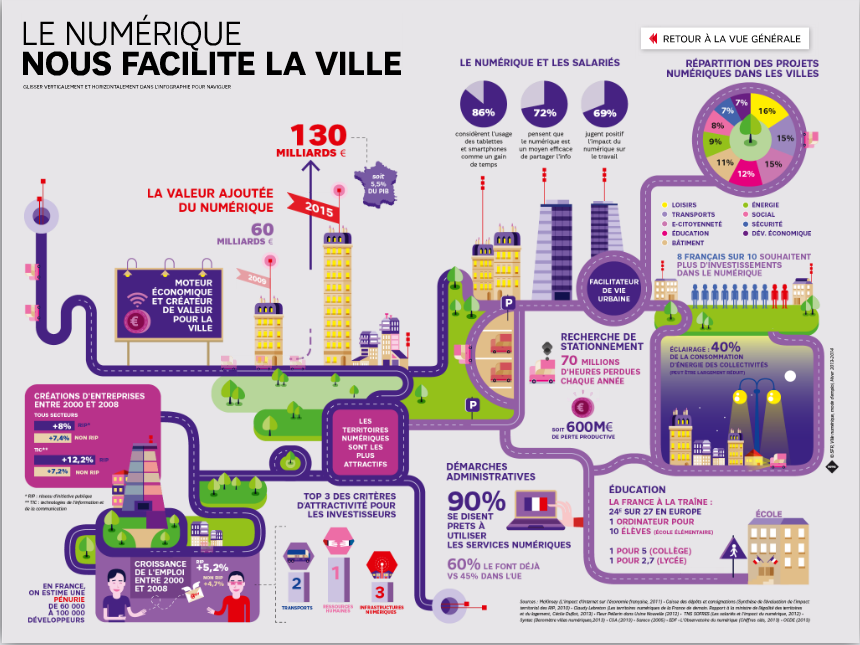

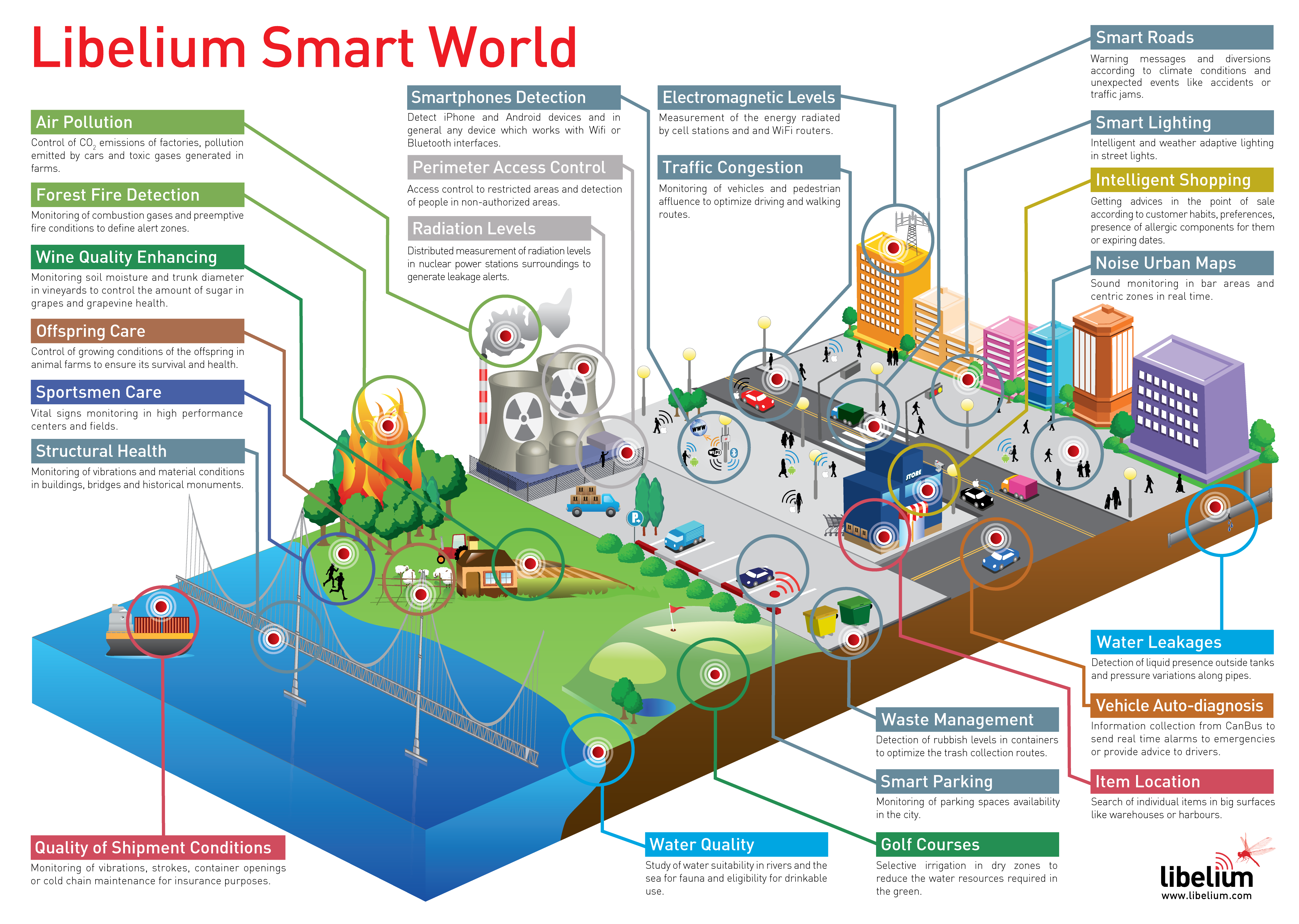

Le monde connecté - smart world¶

Source : http://blog.octo.com/bref-etat-des-lieux-sur-liot-internet-of-things/

Tout est smart¶

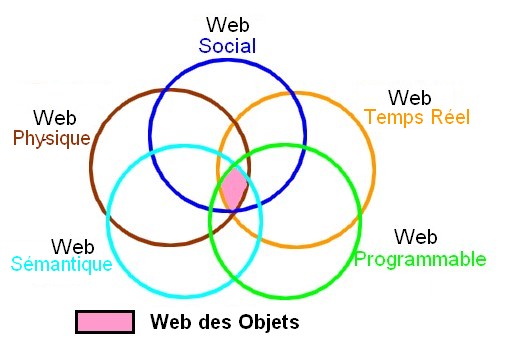

Comment se positionne le Web des objets ?¶

Source : http://webofthings.org/

Les enjeux du Web des objets¶

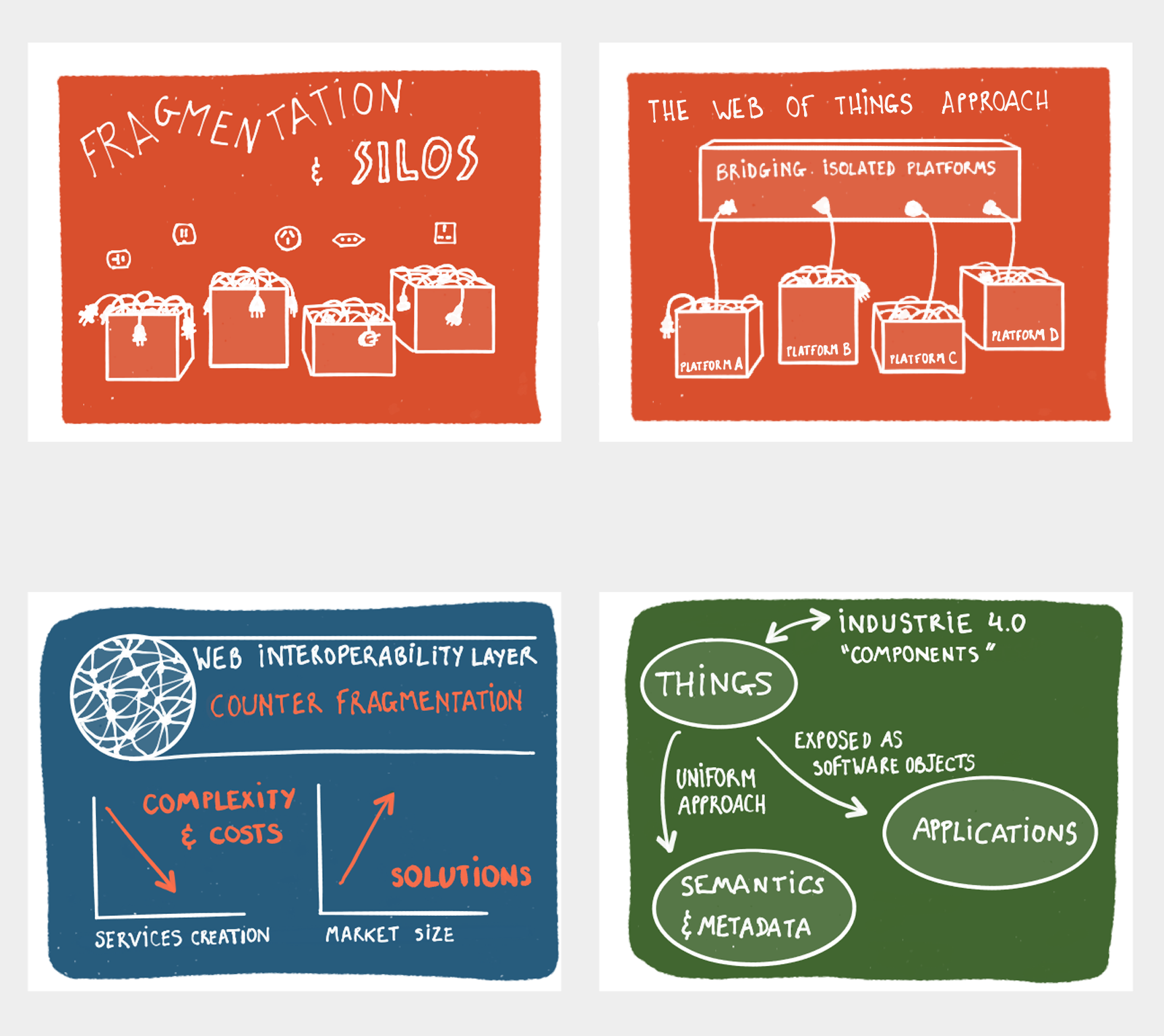

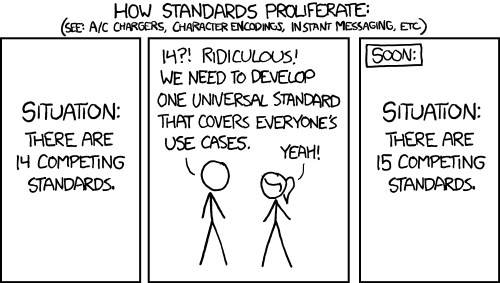

- Réutiliser les standards du Web pour connecter les petits objets : HTTP, REST, mais aussi RSS et SOA. Autrement dit, ne pas tomber dans le piège des systèmes propriétaires et des silos

Source : https://www.w3.org/blog/2016/03/w3c-web-of-things-at-industry-of-things-world/

Source : https://www.w3.org/WoT/

- Développer de nouveaux standards là où c’est nécessaire (tout en évitant la prolifération) :

- Interfacer les objets avec les humains (IHO)

- Interfacer les objets entre eux (IOO)

- Interfacer les objets avec les avatars (IAO)

- Développer, choisir et composer les services Web

En conclusion : en l’absence de standard pour les objets connectés, il faut réagir, et utiliser la puissance et les standards du web pour proposer des standards au niveau applicatif.

Constats et souhaits pour le Web des objets¶

- Pro-activité des objets : les objets vont décider d’initier des interactions locales/globales en fonction d’objectifs locaux/globaux

- La société des objets est dynamique : ajout / retrait dynamique d’objets

- La société des objets est hybride tant sur le plan logiciel que sur le plan matériel

- Les objets devraient être interopérables, coopérer, et permettre la coordination inter-organisationnelle

Les défis d’aujourd’hui... et de demain¶

- Gestion des ressources telles que l’énergie, la faible puissance de CPU, etc.

- Intégration d’objets hétérogènes (objets intelligents, capteurs sans fil, appareils du quotidien, tags) avec une approche Web

- Communication temps réel avec des objets physiques (syndication, Web push)

- Découverte d’objets, recherche, composition et mashup

- Utilisation des technologies sémantiques pour faciliter l’intégration des objets et du Web

- Qualité de service

- Objets connectés et Big Data

- Problématique du passage à l’échelle

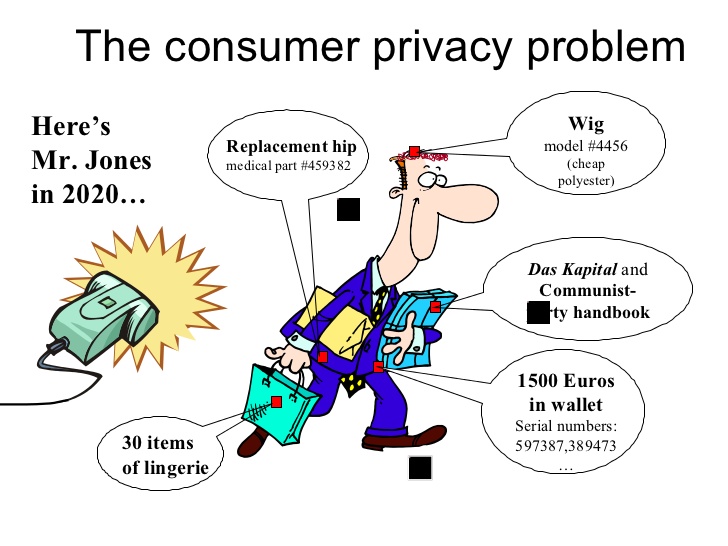

- Question de trust and privacy : respect de la vie privée, protection des données, confiance en les données et les services

- Gestion de la multiplication des puces RFID ainsi que des tags, omniprésence des lecteurs

IoT, WoT, une actualité brulante¶

(cf. revue de presse)

Revue de presse¶

Thématiques¶

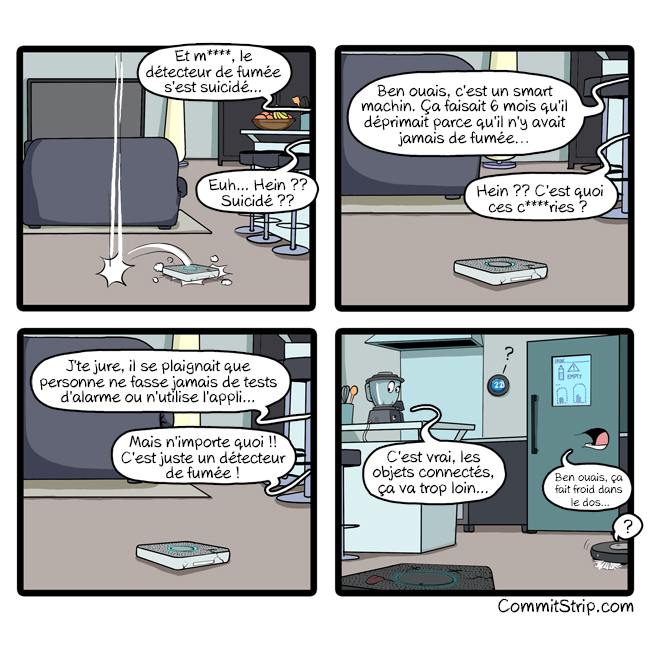

- QRCode, code barre : comment les objets de tous les jours deviennent-ils connectés ?

- Quels services pour les objets connectés ?

- Objets connectés et silos : quels enjeux, quels risques ? Un standard peut-il émerger ?

- Objets connectés et vie privée : quelle confiance accorder à ces objets qui savent tout de notre vie ? Quelle confiance accorder aux constructeurs ?

- Objets connectés et données : comment rendre les données aux utilisateurs ?

- L’économie des objets connectés : acteurs, progression, chiffres et tendances ?

- Le marché des objets connectés : quels sont les objets actuellement disponibles ? Pour quels usages ?

- IoT, WoT, une actualité brulante.

Synthèse des travaux des étudiants¶

Les QR Codes et tags RFID¶

Origines et usages : les codes barres unidimensionnels (ceux communément appelés… code-barres) et bidimensionnels (QR code par exemple) possèdent divers usages, que ce soit dans le milieu profesionnel ou personnel. A l’origine, les codes barres unidimensionnels ont été créés pour référencer des objets par des fabricants, puis ont ensuite servi à automatiser les caisses dans les magasins. Désormais, chaque objet produit industriellement est référencé et trouvable via internet. La vulgarisation des QR code a permis à n’importe quel utilisateur lambda d’accéder ou de proposer un accès facile à une source de données via un code scannable par téléphone ou autre appareil permettant de scanner. Il est important de faire la différence entre un code barre et un RFID (Radio frequency identification, car leur système de fonctionnement n’est pas le même. Le code barre peut être considéré grossièrement comme un simple lien vers une donnée stockée, tandis que le RFID possède une puce qui peut directement stocker de la DATA (et qui ne nécessite donc pas forcément de connexion Internet pour être exploitée).

Fonctionnement d’un QR Code :

4.1 et 4.2 servent a calibrer le lecteur (caméra) pour savoir l’angle notamment 4.3 Permet de calibrer le nombre de colonnes et de lignes

Fonctionnement d’un tag RFID :

Un tag RFID est composé d’une puce et d’une antenne. Les prix sont variables : de 15 centimes pour un tag passif à 25$ pour un tag actif. Les tags passifs n’ont pas de battrie et les donnée sont donc receptionnées d’une moins longue distance).

Les lecteurs émettent des radiofréquences qui vont activer les marqueurs qui passent devant eux en leur fournissant à courte distance l’énergie dont ceux-ci ont besoin.

Les puces RFID peuvent contenir des données (beaucoup plus que ce que l’on peut encoder dans un QR Code).

En conclusion : Les récentes avancées technologiques ainsi que l’accès facile aux données ont permis de rendre possible de s’informer sur tout ce qui est possible et inimaginable via un simple code barre, ou une simple puce. Que ce soit de la pâtée pour chiens, la brocante du quartier, les résultats des élections, la dernier buzz à la mode… Ainsi, en un simple “coup de téléphone” il est possible de trouver toutes les informations sur un produit, mais pas seulement ! Cela peut également activer un comparatif de prix, une proposition d’achat, ou même stocker vos recherches pour vous proposer des publicités récurrentes au quotidien. La limite entre la simple information et la transmission des données personnelles est donc très mince, car une simple recherche peut se transformer en collecte d’informations. Le RFID possède toutefois des utilisations plus complexes. Ce système permet d’identifier des personnes via des badges, ou de réguler les entrées/sorties via une borne de contrôle.

Les objets connectés les plus inutiles¶

Tout les ans de plus en plus d’objet connectés naissent dans les grosse ou petite entreprises qui se lancent dans les IoT et WoT. Certains objet vont être utiles pour améliorer la qualité de vie de l’utilisateur mais d’autres objets vont être inutiles et vont juste être des gadgets qui vont se retrouver à dans les armoires et prendre la poussière au bout de quelque semaines d’utilisation.

Voici quelques exemples :

Pacifi, la tétine connectée : http://www.objetconnecte.net/pacifi-la-tetine-connectee-pour-etre-au-plus-pres-de-votre-bebe/

La tétine connectée sert à mesurer la température du bébé et l’afficher sur son smartphone. Cet objet est d’une part complètement inutile puisqu’il existe déjà des tétines thermomètre pour moins de 10€ mais également dangereux pour la santé de l’enfant à cause des ondes produites par l’appareil.

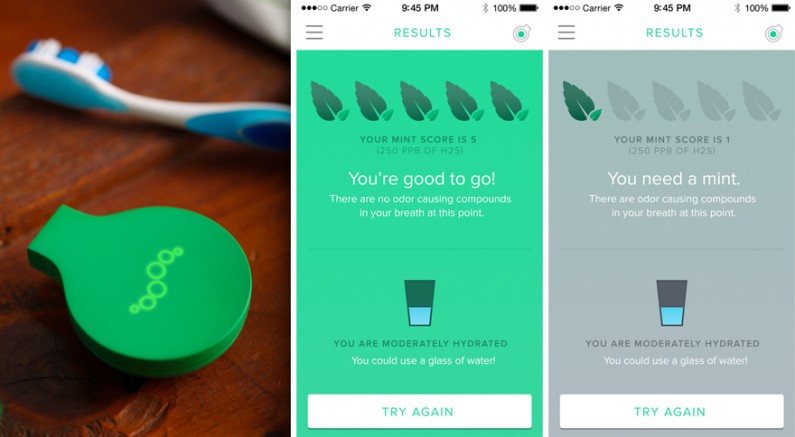

Le capteur d’haleine Mint : http://www.objetconnecte.net/ces-breathometer-mint-pour-en-finir-avec-la-mauvaise-haleine/

Il suffit de souffler dans l’appareil pour recevoir le résultat sur son smartphone. L’appli indique si vous votre haleine pue et donc vous conseille de prendre un chewing-gum pour ne pas faire tomber (pas par votre charme) les femmes que vous accostez dans la rue. 100$.

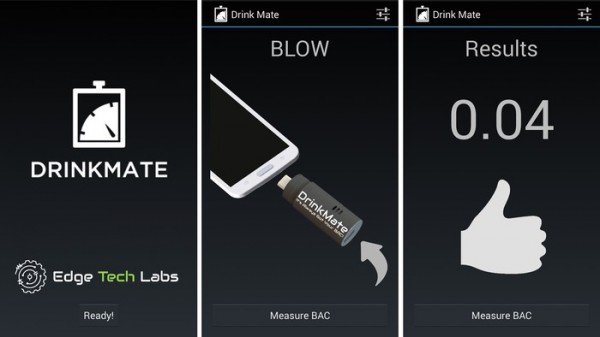

Drinkmate : L’éthylotest sous android. http://www.android-mt.com/objets_connectes/drinkmate-ethylotest-android-30053

Vous ne savez pas si vous avez atteint le taux limite d’alcoolémie pour pouvoir prendre le volant ou pas et vous n’avez pas d’éthylotest dans votre véhicule (obligatoire depuis juillet 2012) mais incroyable vous disposez du gadget DrinkMate. Il vous suffit de brancher ce beau gadget votre smartphone et souffler dans le dedans pour que votre téléphone vous indique votre taux d’alcoolémie.

DrumPants : http://www.drumpants.com/

Le DrumPants est un ensemble de capteur à placer sur son corps. Ils permettent à l’utilisateur de jouer des rythmes de batterie directement en tapant sur son pantalon ou en tapant du pied par exemple.

Tweet Pee : http://www.cnet.com/news/tweetpee-huggies-sends-a-tweet-when-babys-wet/

La société brésilienne Huggies a eu la merveilleuse idée d’inventer la couche connectée. Muni de leur smartphone et de l’application prévue à cet effet, les parents pourront savoir à quel moment leur enfant fait ses besoins. Une notification est envoyée bien évidemment

Cette petite liste nous montre bien que le domaine des objets connectés va parfois trop loin dans l’inutile.

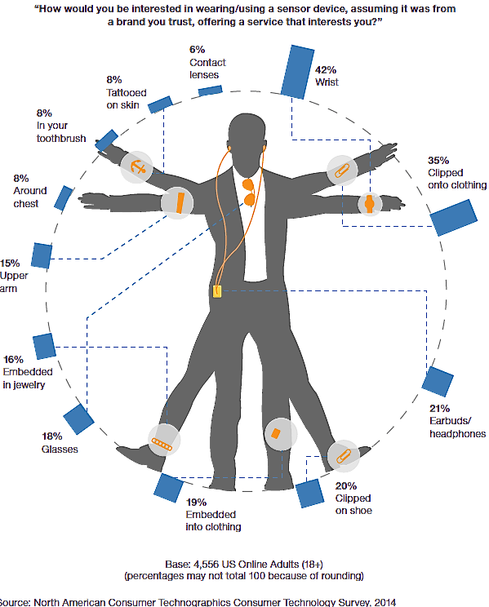

Le marché des objets connectés¶

- Classique

- Smartphone

- Montres connectées (LG, Samsung, Apple, …)

- TV : Android TV (Bbox Miami, …), Apple TV

- Caméra

- Consoles

- Transport

- Android Auto https://www.android.com/intl/fr_fr/auto/ / Carplay http://www.apple.com/fr/ios/carplay/

- GPS intégré à la voiture et connecté au smartphone

- Voitures autonomes

- Google car

- Audi RS7 autonome (plus rapide qu’un pilote sur circuit en temps réel)

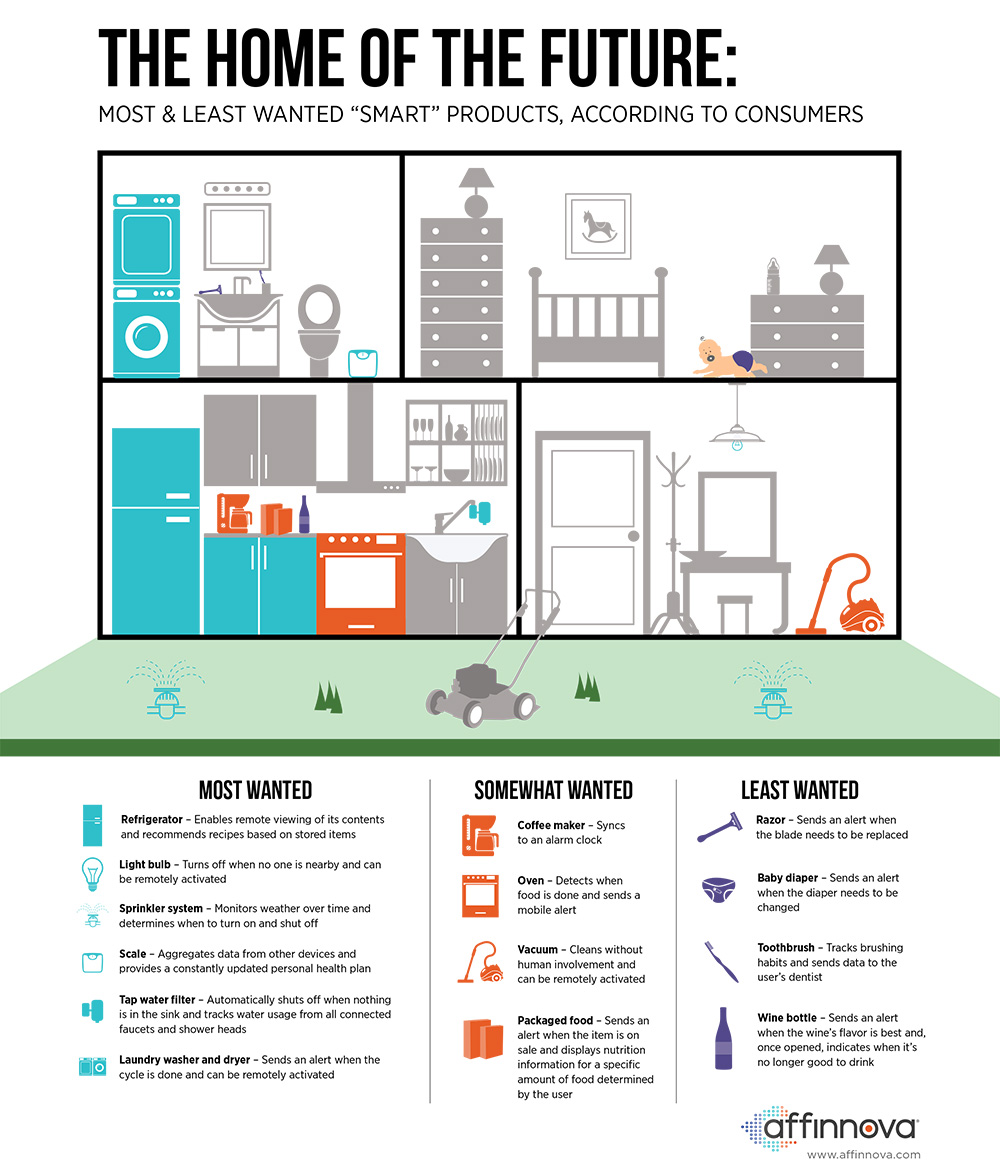

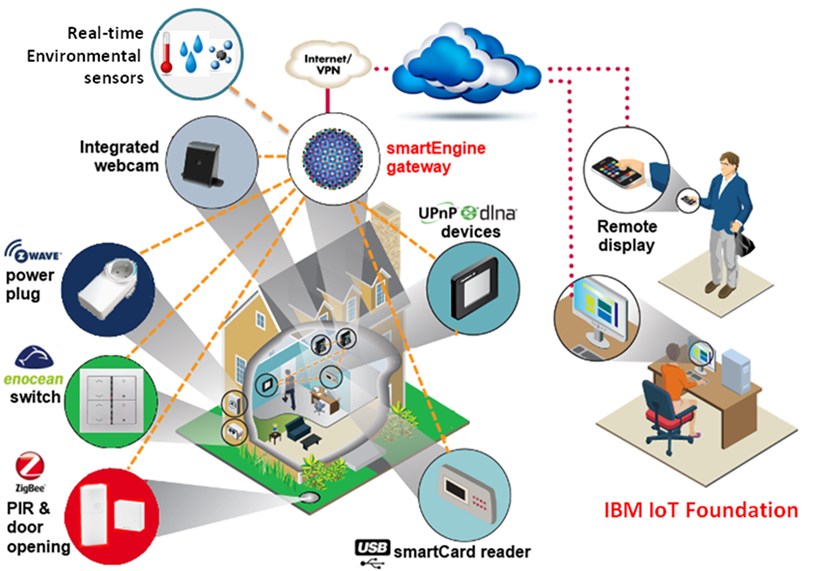

- Logement / Domotique

- Capteurs météo / qualité d’air

- Netatmo, Foobot, ...

- Température, humidité, taux de carbone dans l’air, ...

- Thermostat intelligent

- Nest, Qivivo, … https://nest.com/fr/

- Gérer le chauffage

- Box domotique Somfy …

- Piloter la maison (stores, portail, … tous les éléments connectés de la maison)

- Philips Hue

- Sengled Pulse (enceinte intégrée) http://fr.sengled.com/product/sengled-pulse-onion

- Santé / Sport

- Qualité du sommeil (Sense Sleep Peanuts, SensorWake)

- Frigo connecté (Samsung Family Hub) http://www.samsung.com/us/explore/family-hub-refrigerator/

- Fitbit, Jawbone

- Médical

- Rappel de la prise des médicaments (Sense Med Peanuts)

- Tensiomètre (MyTensio, Withings, …)

- Plaisir

- Drones (Parrot Disco) http://blog.parrot.com/2016/01/04/ces-2016-new-drone-parrot-disco-prototype/

- D-Vine : déguster un vin dans les conditions optimales http://www.10-vins.com/d-vine

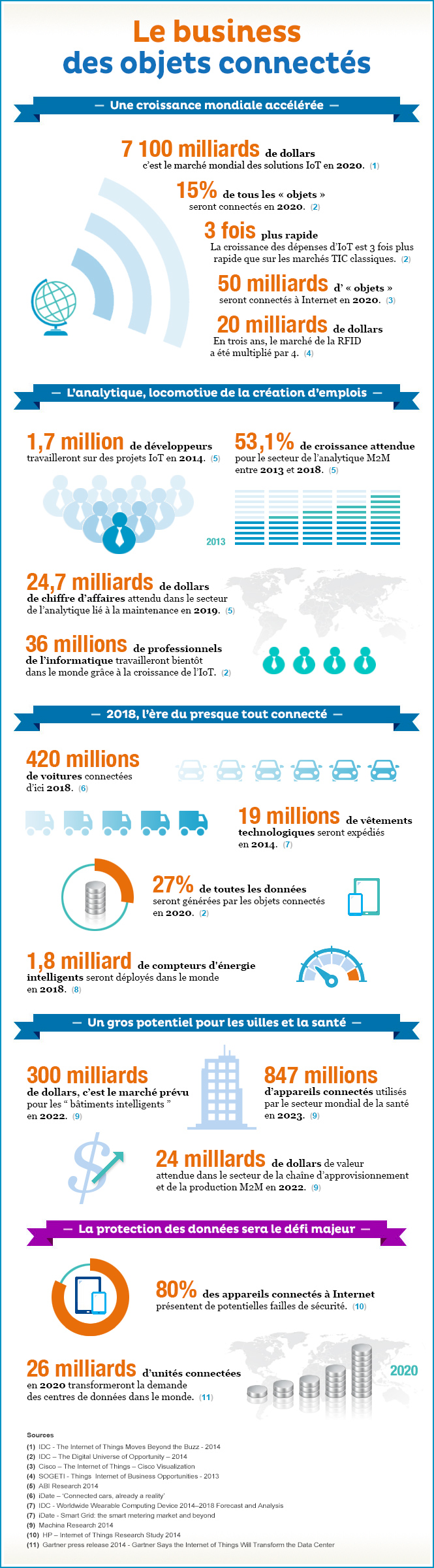

L’économie des objets connecté¶

Nombre d’objet connecté dans le monde :

- 2015, 15 milliards

- 2020, 50 milliards

Ventes en France :

- 2014 = 150M €

- 2016 = 500M €, 50% rien que pour la maison

Répartition des prix (2016) :

- Montre

- le - cher : 25,00 €

- le + cher : 30 000,00 €

- moyenne : 250€ – 400€

- Balance

- le - cher : 20,00 €

- le + cher : 250,00 €

- moyenne : 80€ - 120€

- Télé

- le - cher : 149,00 €

- le + cher : 75 999,00 €

- moyenne : 400€ - 1500€

- Voiture

- le - cher : 10 000,00 €

- le + cher : 3 960 000,00 €

- Drone

- le - cher : 60,00 €

- le + cher : 11 165,00 €

- moyenne : 400€ - 800€

- Bracelet sport

- le - cher : 30,00 €

- le + cher : 229,00 €

- moyenne : 50€ - 100€

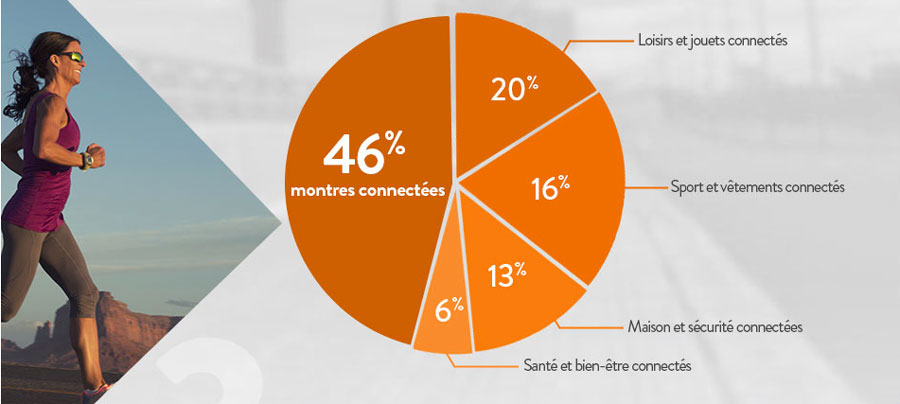

Répartition des ventes par catégories (2016) :

- Montre = 46,00%

- Loisir et jouets = 20,00%

- Sport et vêtement = 16,00%

- Maison et sécurité = 13,00%

- Santé / Bien être = 6,00%

Évolutions à venir :

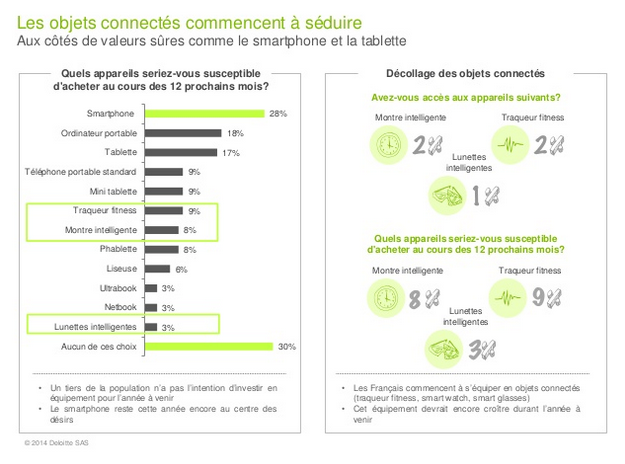

Sondage :

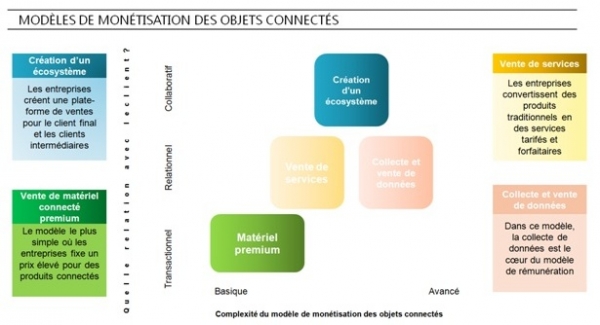

Monétisation :

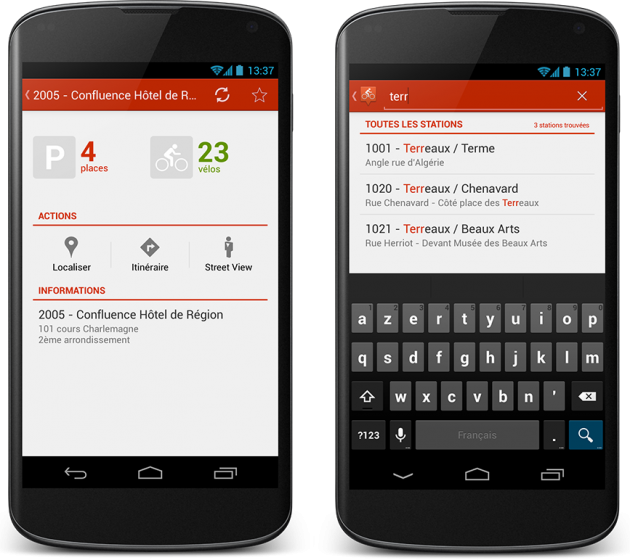

Les services liés aux objets connectés¶

Il existe différents types de services pour les objets connectés :

- Santé / médical : mesure du diabète, pression artérielle, mesure du stress, du sommeil, de la consommation de médicaments, patchs de suivi de la respiration, etc. Ex : brosse à dents Kolibree, pillulier intelligent Do-Phill

- Sport : création d’objectifs (compteurs de pas, mesures de vitesse, calories brûlées, rythme cardiaque, etc.). Ex : Adidas Smartball, vêtements connectés de Cityzen Sciences, FitBit

- Jeux / loisirs : s’amuser de façon connectée et de façon bien plus interactive et immersive. Ex : Drones de Parrot ou DJI, Robots de Sphero.

- Enfance / éducation : contrôler la santé de son enfant/animal ainsi que sa position. Ex : La tétine Pacifi, les colliers Bewett, E-Collier de SFR, FitBark

- Surveillance, analyse : boucles de comptage sur le réseau routier, caméras de vidéo surveillance sous IP, affichages FLU (signalisation lumineuse autoroutière), etc.

- Domotique : avoir des informations sur sa maison, comme la température, humidité, consommation, sécurité et pouvoir le contrôler à distance. Trackers d’objets, les transformant ainsi en objets connectés, contenant généralement des puces GPS et Bluetooth permettant de connaître la dernière position d’un objet, si on est proche ou non de l’objet (pour savoir que sa valise arrive sur le tapis roulant à l’aéroport, retrouver sa voiture, etc.). Ex : Frigos Samsung, Lumières Lümen/Philipps, Volets et Alarmes Somfy

- Trackers : https://www.elgato.com/fr/smart/smart-key, WiseButton, Duet, Guardian, Stick N Find, treasure Tag, etc.

- Vente personnalisée. “Business de la flemme”. Gestion intelligente du contenu du frigo, des consommables (cartouches imprimante, capsules de café, lessive, croquettes, etc.) permettant de commander automatiquement dans son magasin. Ex : Frigo Samsung, bouton de commande Amazon (https://www.amazon.com/oc/dash-replenishment-service)

- Blogjects & Tweetjects. Objets connectés basés sur des puces Arduino / Raspberry programmés à la main permettant l’automatisation d’envoi de Tweets, de posts Facebook contenant les informations recueillies ou analysées par l’objet connecté.

Vie privée et objets connectés¶

Nos objets connectés produisent de la donnée sur nos habitudes, nos positions, nos gestes du quotidien, au nom de la facilité mais plus souvent pour l’aspect ludique. Le risque de confiance réside non pas dans l’objet en lui, mais dans les données personnelles et leur accès. De nombreux faits divers parlent de hacking qui a permis l’accès aux données de vidéo-surveillance ou aux données personnelles, à des tiers.

En France, la loi oblige les fabricants d’objets connectés à prendre des précautions concernant les données de sorte à ce qu’il soit impossible de les « déformer, les endommager ou que des tiers y aient accès ». Le non-respect de cette loi est puni par le Code Pénal et engendre de lourdes conséquences telles que cinq ans d’emprisonnement et 300 000 euros d’amende, pouvant atteindre 1 500 000 euros.

En plus de cette loi, en mai 2014, la CJUE a reconnu le droit pour les particuliers de demander à faire supprimer des résultats de recherche Google les liens vers les pages mentionnant des données personnelles les concernant. En vue de se conformer à la décision de la Cour européenne, l’entreprise américaine a mis en place une nouvelle procédure de demande de suppression de contenu le 30 mai dernier. Depuis cette date, un particulier peut donc demander directement à Google de supprimer certains résultats de recherche au titre de la législation européenne sur la protection des données.

Aujourd’hui, la confiance aux constructeurs est à mitiger : les lois commencent légèrement à encadrer les risques liés aux données produites par les IoT, mais les sanctions, les contrôles ne sont pas encore là. De nombreuses entreprises vendent les données pour augmenter leur chiffre.

Par exemple, la montre d’Apple enregistre des données et les envoie sur la plateforme Health d’IBM. Apple enregistre une masse de données et souhaite les revendre aux entreprises, en clair la société désire faire plus de business avec nos données.

Une autre fonctionnalité dangereuse est la géolocalisation qui permet de connaître les habitudes de la personne mais également là où elle vit. Quand l’on sait que la majorité des cambrioleurs surveillent nos habitudes cela laisse donc une porte ouverte aux personnes mal intentionnées. Cela fait réfléchir !

La géolocalisation pouvait également être utilisée par la justice en cas d’investigation mais cela a fait l’objet d’une loi en 2014 visant à autoriser l’utilisation des données geolocalisées seulement pour les crimes punis d’au moins trois ans d’emprisonnement.

On finira sur cette suggestion de Kranenberg qui pourrait être pertinente : la mise en place d’un système de vente aux enchères en propulsant eBay dans l’Internet des Objets. Le concept serait d’offrir la possibilité aux utilisateurs de vendre leurs données à de grandes entreprises pour une meilleure égalité dans l’utilisation des données personnelles. L’utilisateur serait également « propriétaire » de ses propres données. L’entreprise réfléchit à une solution pouvant convenir aux deux parties, les entreprises et les utilisateurs.

#TODO : manque un

Les silos, limites et enjeux¶

Enjeux : en France, 2 millard d’appareils intelligents entre 2015 et 2020. En 2020, 30 appareils connectés par foyer. Multiplication des acteurs travaillant sur ces appareils.

Limites : difficile pour les développeurs : perte de temps sur l’apprentissage des différents modèles. Bloque le potentiel commercial des objets : coût supplémentaires de développement.

Emergence de différents standards :

Standards existants :

- EAN

- EPC

- Consortiums liés :

- W3C

- Open Connectivity Foundation

- AllSeen Alliance (https://allseenalliance.org)

- OMG Object Management Group (http://www.omg.org/hot-topics/iot-standards.htm)

Quelques pointeurs¶

- https://fr.wikipedia.org/wiki/Internet_des_objets

- http://www.zdnet.com/article/the-internet-of-things-outlook-for-2014-everything-connected-and-communicating/

- http://www.wordstream.com/blog/ws/2015/01/09/the-internet-of-things

- http://blog.octo.com/bref-etat-des-lieux-sur-liot-internet-of-things/

- http://raconteur.net/internet-of-things

- http://www.i-scoop.eu/internet-of-things/

- http://www.3g.co.uk/PR/Feb2015/internet-of-things-everything-you-need-to-know.html

- https://fr.wikipedia.org/wiki/Web_des_objets

- https://en.wikipedia.org/wiki/Web_of_Things

- http://webofthings.org/2012/11/27/arduino-android-processing-tellart/

Références¶

Page du cours de Lionel Médini et Michaël Mrissa : http://liris.cnrs.fr/~lmedini/enseignement/M2_IADE/

- Quelques sources majeures citées dans le cours :

Références

- ITU, Itu internet reports 2005 : The internet of things, International Telecommunication Union, 2005.

- Guinard and V. Trifa, Towards the Web of things : Web mashups for embedded devices, Workshop on Mashups, Enterprise Mashups and Lightweight Composition on the Web (MEM 2009), in proceedings of WWW (International World Wide Web Conferences) (Madrid, Spain), April 2009.

- Gautier, Governance in the internet of things: A very different meaning!, www.i-o-t.org, 2008.

- Fayon, Web 3.0, web sémantique, internet des objets : Interview de P. Gautier.

- Friess, Ict wp 09-10 obj. 1.3 - internet of things and enterprise environments (slides), 2009.

- Harald Sundmaeker, Patrick Guillemin, Peter Friess, and Sylvie Woelffle, Vision and challenges for realising the internet of things, CERP-IoT, 2010.